RouterOS — сетевая операционная система на базе Linux. Данная операционная система предназначена для установки на аппаратные маршрутизаторы Mikrotik RouterBoard. Также данная система может быть установлена на ПК (или виртуальную машину), превращая его в маршрутизатор. Изначально довольно богатая функционалом ОС нет нет да и удивит отсутствием какой-нибудь нужной фишки из коробки. К сожалению, доступ к Linux-окружению очень сильно ограничен, поэтому, «это есть под Linux» абсолютно не равнозначно «это есть в RouterOS». Но не надо отчаиваться! Эта система предоставляет несколько возможностей для расширения своего функционала. Первая — самая простая и нативная — это возможность писать скрипты на встроенном языке. В данной статье, в качестве примера будет рассмотрен скрипт, преобразующий DNS-имена в списки IP-адресов (address lists). Зачем он может быть нужен? Многие сайты используют Round Robin DNS для распределения нагрузки (а некоторые и не только для этого). Чтобы управлять доступом к такому сайту (создать правило маршрутизации или фаервола) нам потребуются все IP-адреса, соответствующие этому доменному имени. Более того список IP-адресов по истечении времени жизни данной DNS-записи (в данном случае речь идёт об A-записи) может быть выдан абсолютно новый, поэтому информацию придётся периодически обновлять. К сожалению в RouterOS нельзя создать правило блокировать все TCP соединения на порт 80 по адресу example.comна месте example.com должен быть IP-адрес, но как мы уже поняли, example.com соответствует не один, а несколько IP-адресов. Чтобы избавить нас от мучения создания и поддержки кучи однотипных правил, разработчики RouterOS дали возможность создавать правило так: блокировать все TCP соединения на порт 80 по любому адресу из списка с именем DenyThisДело осталось за малым — автоматически формировать этот самый список. Кто ещё не утомился от моей писанины приглашаю под хабракат. Подразумевается работа http(s) прокси сервера. Работа с https через него ведётся путём запроса метода CONNECT hostname у прокси-сервера. Это же будет работать только если прокси в браузере явно прописать, Вы же сначала прозрачный прокси предлагали. Но это в случае если вы обеспечиваете корпоративный выход в инет на предприятии, где запрет социалочек регламентирован. Если же Вы пытаетесь «втихую» блокировать сайты в маленькой конторке, то да, костыли — вариант. Mikrotik Routeros 6 22 Таблетка Через Торрент. Обзор Mikrotik RB2. D- IN:: Обзоры. 1Комментарии: 1. Поклонники продукции компании Mikrotik и те, кто следит за новинками от этого производителя, наверняка уже слышали о новом. Обновление MikroTik RouterOS v6.37.3. Если пользователи будут раздавать торренты, то несколько. Мы рады сообщить вам о том, что # MikroTik организует встречи пользователей MUM в Выход обновления RouterOS 6.38: доработка IPSec, поддержка IKEv2, STP, LLDP, TR-069. Показать все 6.

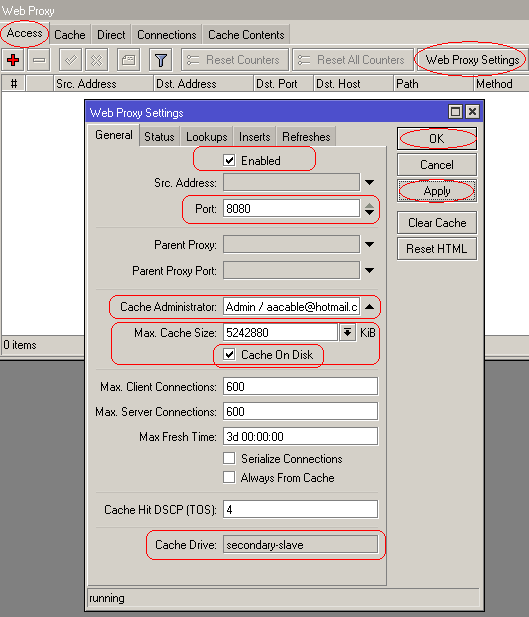

А как же BYOD? На всех смартфонах-ноутбуках будете настройки бегать прописывать? Вы зря так, 80 порт — это не только http. Минимум вы путаете уровни: посмотрите, на какой уровне появляются в ней «порты» (80/tcp, для точности), а на каком — HTTP как протокол. Во-вторых, заголовок «Host.» (такая строчка, конечно, не только в http может пролететь) впервые появился только в HTTP/1.1, так что блочить ваше правило даже из http-серверов будет не все. В-третьих, если какая-то добрая душа повесит на 80 порт Скайп, SMTP либо что-то подобное (что, кстати, подпадает под условие задачи), то ваш ответ, опять-таки, машинку напрягать будет (текстовый поиск все же), а пользы от него — нуль.:). Так вы условие прочтите: не блочить http-трафик, а трафик на 80/tcp. Скажем, блочить трафик вируса, который на 80 порт некого хоста (по имени) своим протоколом (не http!) гонит украденные у юзера пароли. Ваш вариант хорош как «затычка» на скорую руку, но знаете, в сети с такими защитами, как предложенное вами правило я бы с удовольствием пользовался инетом, зная, что другие юзеры (не включившие свой мозг) той же сети не имеют доступа к вебу. При этом о моем доступе к вебу админ с вашим подходом был бы не в курсе, и был бы счастлив, что у него «все схвачено» )) Вас плюсуют — так что, полагаю, вы не один такой «внимательный» к условиям задач. Ничего личного, но, как в том анекдоте — «побольше бы таких, как вы, у меня всегда работа будет». Как дешевый вариант — заверните трафик 80 порта в прозрачный прокси. Что через него пройдет — то уже http:) Остальное просто не пройдет. Надо однако понимать цель определения http-трафика: вспомните, OpenVPN отлично проходит через прокси-сервера, создавая http-трафик, и заворачивая уже любые данные внутри создаваемого туннеля. Так что (грубо говоря) цель «не дать в офисе никакого трафика кроме http» при помощи прокси/фильтрации по признакам http-трафика не совсем чтобы прокатит, надо отдельно ловить признаки туннелирования внутри http чего-то другого. А если задача — настроить QoS, дав http-трафику определенный приоретет/ширину канала, то какие проблемы, проще метить пакеты, хотя бы более-менее похожие на http. Особенно если сеть — доверенная, и вы не ждете «подлянок» от пользователей, а просто хотите пропустить VoIP вперед http. Ну а если прокси не сильно нравится, и хочется сделать QoS — метьте (mangle) пакеты (а затем — соединения) по формальным признакам (80 порт tcp, те или иные строки в заголовке) — этого хватит. А чем вас ASA, если по-честному, спасет?:) Она, как и много других классификаторов, что-то может, что-то нет. С http вам поможет проки. Только с методом connect разбирайтесь глубже, или вообще его запретите (ой!). Но что бы вы не сделали, https перекрыть нельзя, по нему сейчас полинтернета работает. А разрешите его — любой самый функциональный DPI (не то что решение на Mikrotik) летит в никуда, он просто не будет знать, что внутри. Так что тут остается разбираться в http-трафике, а https пускать только на хосты те, где есть https и нет OpenVPN, например. Или уже переносить борьбу с https на ПК (точнее, в браузеры) юзеров. Я бы начал с DNS. Тот же вам в помощь! > Спасет — ну вот инспекцией и спасет, в данном вопросе. Разбирая, как минимум, какой еще трафик кроме необходимого пойдет по порту. Вы меньше верьте в чудеса и в идеальной инспекции «из коробки». Я как-то поставил инспекцию ESMTP трафика — а сервер у меня почему-то перестал часть писем получать. Расследование показало, что что-то циске в иных SMTP-диалогах не нравилось Повторюсь, http вы и на микротиковском прокси обработаете (IP -> Webproxy), а вот с https будут вопросы, да. Не из-за Микротика, а из-за протокола. Давайте представим себе такую ситуацию В офис приезжает важный по какой-то причине человек, который подстёгивается в вафле, и начинает работать с серверами из Вашей локалки и ходить наружу (почта, скайпик, vpn'ы.) чтобы быть и здесь, и там. В это же время какой-то заражённый клиент или просто нехороший человек начинает брутфорсить, допустим, web-ресурс одного из серверов. По правилам хорошего тона на этом сервере сработает fail2ban, но заблокриует не IP брутфорсера, а IP шлюза В итоге — все за wifi «отрезаны» от web-ресурса, а важный гость негодует и жалуется Вашему начальнику. Не могу говорить за Вас, но в моём случае могла бы иметь место попоболь Ну, а если никаких мер не принимать (не бороться с брутфорсером) — кто знает какие методы он пользует? Может ведь и проломить «стену» В общем, я ни кого не заставляю принимать мою точку зрения, но и не мной было придумано понятие DMZ. Как говорится, каждый сам выбирает методы защиты, а потОм — лекарства, для залечивания ран:).

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

September 2018

Categories |

RSS Feed

RSS Feed